在网络安全学习的第八天,我们将深入探讨一系列关键的安全漏洞与防御策略,涵盖不安全的文件上传漏洞、越权访问(Over Permission)、目录遍历、敏感信息泄露、PHP反序列化漏洞以及网络与信息安全软件开发的核心原则。这些主题是构建安全应用和渗透测试中必须掌握的基础。

一、不安全的文件上传漏洞

不安全的文件上传漏洞是指Web应用在处理用户上传文件时,未对文件类型、内容、大小或路径进行充分验证,导致攻击者可以上传恶意文件(如Webshell、病毒或木马)到服务器。常见攻击方式包括:

- 文件类型绕过:通过修改HTTP请求头(如Content-Type)或文件扩展名(如将.php改为.jpg.php)欺骗服务器。

- 恶意内容注入:在文件中嵌入可执行代码,如图片马(将PHP代码嵌入图像元数据)。

- 路径遍历结合:利用上传功能将文件保存到非预期目录,从而控制服务器。

防御措施包括:严格验证文件类型(使用白名单机制)、重命名上传文件、限制文件大小、将文件存储在非Web可访问目录,并使用安全扫描工具检测恶意内容。

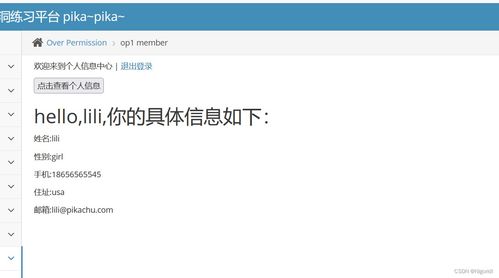

二、越权访问(Over Permission)

越权访问指用户能够访问或操作超出其权限范围的资源,通常分为垂直越权(低权限用户访问高权限功能)和水平越权(同权限用户访问他人数据)。例如,普通用户通过修改URL参数访问管理员后台,或通过ID枚举查看其他用户信息。

防御方法:实施基于角色的访问控制(RBAC)、在服务器端校验用户权限、避免依赖客户端参数进行权限判断,并定期审计日志以检测异常行为。

三、目录遍历

目录遍历(Directory Traversal)漏洞允许攻击者通过构造特殊路径(如../../../etc/passwd)访问服务器上的敏感文件。这常因未对用户输入的路径参数进行过滤而引发,可能导致系统文件泄露或代码执行。

防御建议:规范化文件路径、使用白名单限制可访问目录、在服务器端校验所有输入,并避免将用户输入直接用于文件系统操作。

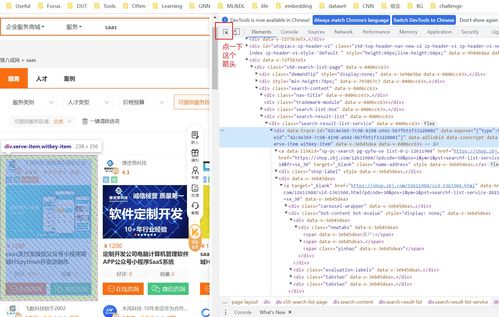

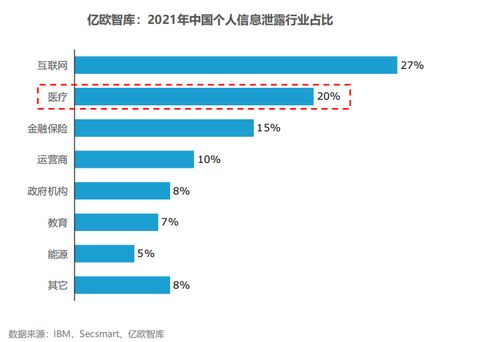

四、敏感信息泄露

敏感信息泄露涉及无意中暴露数据,如数据库凭据、API密钥、用户个人信息或错误日志。常见原因包括:配置错误(如开启调试模式)、不安全的存储(如硬编码密码)或不当的错误处理(如显示详细堆栈跟踪)。

防范策略:加密存储敏感数据、最小化错误信息暴露、定期扫描公开资源(如GitHub)以检测泄露,并实施严格的访问控制和日志监控。

五、PHP反序列化漏洞

PHP反序列化漏洞发生在应用将用户控制的序列化数据反序列化为对象时,攻击者可利用魔术方法(如wakeup、destruct)执行任意代码。例如,通过篡改Cookie或POST数据触发恶意操作,可能导致远程代码执行(RCE)或数据篡改。

防御要点:避免反序列化不可信数据、使用安全的序列化格式(如JSON)、实施输入验证,并更新PHP版本以修复已知漏洞。

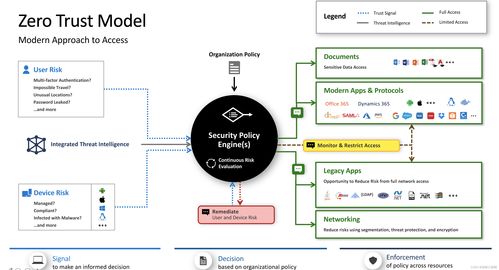

六、网络与信息安全软件开发

在网络与信息安全软件开发中,核心原则是“安全左移”,即在开发早期集成安全措施。关键实践包括:

- 安全设计:遵循最小权限原则和深度防御策略。

- 安全编码:使用参数化查询防SQL注入、对输出进行编码防XSS,并定期进行代码审计。

- 自动化测试:结合静态应用安全测试(SAST)和动态应用安全测试(DAST)工具。

- 持续监控:部署入侵检测系统(IDS)和Web应用防火墙(WAF),并响应安全事件。

第八天的学习强调了从漏洞利用到防御的全方位视角。通过理解这些常见漏洞的成因和缓解方法,开发者可以构建更安全的软件,而安全专业人员则能更有效地识别和应对威胁。在实际应用中,综合使用技术手段、流程管理和安全意识培训,才能全面提升网络安全防护能力。